Podczas aktualizacji Nextcloud działającego w kontenerach Docker często pomija się jeden istotny element: indeksy bazy danych. Zaniedbanie przebudowy indeksów może powodować spowolnienie działania Nextcloud po aktualizacji. W tym artykule wyjaśniam krok po kroku, jak prawidłowo zadbać o Nextcloud Docker indeksy przed podniesieniem wersji.

Podczas aktualizacji Nextcloud działającego w kontenerach Docker często pomija się jeden istotny element: indeksy bazy danych. Zaniedbanie przebudowy indeksów może powodować spowolnienie działania Nextcloud po aktualizacji. W tym artykule wyjaśniam krok po kroku, jak prawidłowo zadbać o Nextcloud Docker indeksy przed podniesieniem wersji.

To jeden z tych problemów, które trudno uchwycić na pierwszy rzut oka, bo wszystko działa – tylko wolniej. Czasem dochodzą do tego nieoczywiste komunikaty w logach lub w panelu administracyjnym: sugestie dotyczące bazy danych, ostrzeżenia o brakujących indeksach, albo zalecenia „optymalizacji”. W praktyce bardzo często winny jest pominięty krok przed główną aktualizacją: sprawdzenie i dodanie brakujących indeksów w bazie danych (w tym przypadku SQLite) komendą occ.

W tym artykule pokażę:

- dlaczego Nextcloud potrafi zwolnić po aktualizacji, mimo że „nic się nie zepsuło”,

- czym są indeksy w bazie danych i czemu mają krytyczne znaczenie dla wydajności,

- dlaczego aktualizacje Nextcloud mogą wymagać nowych indeksów,

- jak bezpiecznie wykonać procedurę krok po kroku w Dockerze (linuxserver/nextcloud),

- co zrobić, gdy komenda zwróci błąd.

Zanim zrobisz większą aktualizację Nextcloud w kontenerze Docker, uruchom occ db:add-missing-indices i dopiero potem przechodź do aktualizacji obrazu. To prosty nawyk, który potrafi oszczędzić godziny diagnozy „dlaczego po update jest wolniej”.

Skąd bierze się spowolnienie Nextcloud po aktualizacji?

Wydajność Nextcloud zależy od wielu elementów: zasobów serwera, konfiguracji PHP, pamięci podręcznej (Redis), silnika bazy danych i sposobu przechowywania danych. Jeśli jednak mówimy o scenariuszu „po aktualizacji było dobrze, a teraz jest gorzej”, to warto zacząć od tego, co aktualizacja zmienia najczęściej: strukturę danych i sposób, w jaki aplikacja odpyta bazę.

Nextcloud rozwija się dynamicznie. Z każdą wersją pojawiają się nowe funkcje, nowe mechanizmy indeksowania plików, dodatkowe metadane, czasem nowe tabele lub kolumny. Nawet jeśli sama migracja bazy przejdzie poprawnie, to po aktualizacji aplikacja może wykonywać zapytania, które wcześniej były rzadkie albo w ogóle nie występowały. Jeśli do tych zapytań brakuje indeksów, baza danych zaczyna wykonywać kosztowne skany, co w SQLite potrafi szybko stać się wąskim gardłem.

Efekt? Użytkownik widzi „czkawkę” w interfejsie, administrator widzi wzrost obciążenia, a w logach — pozornie nic spektakularnego.

Czym są indeksy w bazie danych i dlaczego są kluczowe?

Indeks w bazie danych możesz porównać do spisu treści albo indeksu haseł w książce. Jeśli chcesz znaleźć konkretne nazwisko w 800-stronicowej publikacji, nie czytasz wszystkiego od początku — korzystasz z indeksu, który wskazuje stronę. Podobnie działa baza danych: kiedy aplikacja pyta „znajdź wszystkie rekordy spełniające warunek X”, indeks pozwala szybko dojść do wyniku bez przeglądania całej tabeli.

Bez indeksu baza często musi wykonać tzw. full table scan, czyli przeszukanie całej tabeli. Przy małych danych to jeszcze „jakoś działa”. Ale Nextcloud bardzo szybko generuje duże ilości rekordów: pliki, udziały, wersje, podglądy, informacje o użytkownikach, aplikacjach, logach, aktywnościach, cronach, zadaniach tła… Lista rośnie.

Najważniejsze korzyści z indeksów:

- Szybsze zapytania SELECT – szczególnie po kolumnach używanych w filtrach i joinach.

- Mniejsze obciążenie CPU i I/O – mniej pracy dla bazy i mniej odczytów.

- Stabilniejsza wydajność przy rosnącej liczbie rekordów.

- Mniej „dziwnych” problemów, gdzie interfejs działa, ale reaguje opóźnieniem.

Oczywiście indeksy mają też koszt: spowalniają część operacji zapisu (INSERT/UPDATE), bo indeks również trzeba aktualizować. Ale w kontekście Nextcloud, gdzie kluczowe są szybkie odczyty i filtrowanie, poprawnie dobrane indeksy są absolutnie fundamentalne.

Dlaczego aktualizacja Nextcloud może wymagać nowych indeksów?

Aktualizacja Nextcloud to nie tylko „nowszy kod w kontenerze”. To także:

- nowe lub zmodyfikowane tabele,

- nowe kolumny w istniejących tabelach,

- zmiany w sposobie, w jaki aplikacja wyszukuje dane,

- nowe funkcje, które generują dodatkowe zapytania (np. aktywności, udostępnienia, pełnotekstowe wyszukiwanie, integracje).

W idealnym świecie każda migracja bazy danych dodaje wszystko, co potrzebne. W praktyce — zwłaszcza w dużych projektach — zdarza się, że po aktualizacji pojawiają się zalecenia: „Dodaj brakujące indeksy, aby poprawić wydajność”. Nextcloud dostarcza do tego gotowe narzędzie: komendę OCC, która potrafi wykryć brakujące indeksy i je utworzyć.

Jeśli ten krok pominiesz, Nextcloud będzie działał, ale baza może wykonywać znacznie więcej pracy. A przy SQLite — która świetnie sprawdza się w mniejszych instalacjach, ale ma swoje ograniczenia w obciążonych środowiskach — brak indeksów potrafi być szczególnie bolesny.

Wskazówka administracyjna: Jeśli Twoja instancja ma wielu użytkowników, duże biblioteki plików lub intensywne udostępnienia, rozważ migrację z SQLite do PostgreSQL/MariaDB. Ale nawet wtedy komenda dodająca brakujące indeksy pozostaje dobrym nawykiem.

Instrukcja krok po kroku: indeksy SQLite przed aktualizacją Nextcloud w Dockerze

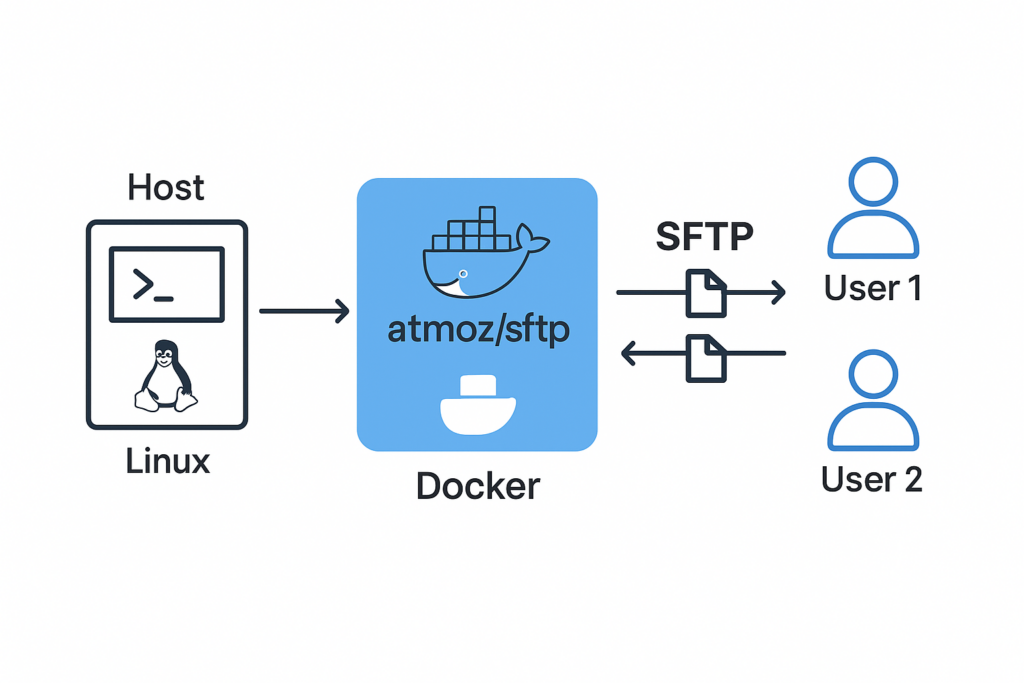

Poniższa procedura zakłada, że używasz obrazu linuxserver/nextcloud i zarządzasz kontenerem standardowo (Docker / docker-compose). Kluczowa zasada: najpierw backup, potem indeksy, dopiero później aktualizacja obrazu.

[GRAFIKA: Schemat blokowy przedstawiający poprawny proces aktualizacji Nextcloud z krokiem „db:add-missing-indices”]

Grafika powinna pokazywać prosty proces w formie flowchartu: (1) Backup → (2) Uruchomienie komendy occ db:add-missing-indices → (3) Aktualizacja obrazu/wersji Nextcloud → (4) Weryfikacja działania i logów. Alternatywnie: zrzut ekranu terminala z wykonaniem komendy i komunikatem o dodanych indeksach.

Krok 1: Zrób pełną kopię zapasową (kontener + wolumeny z danymi)

To jest moment, w którym wielu administratorów „idzie na skróty”, bo „to tylko mały update”. A potem pojawia się problem i nie ma do czego wrócić. Backup przed operacją na bazie danych to absolutna podstawa — nawet jeśli narzędzie jest bezpieczne, zawsze może dojść do:

- braku miejsca na dysku podczas tworzenia indeksów,

- przerwania procesu (restart hosta, restart Dockera, awaria zasilania),

- problemów z uprawnieniami, które kończą się częściową modyfikacją plików bazy,

- niezgodności w środowisku pośrodku zmian.

Co backupować?

- Wolumen / katalog z danymi Nextcloud (to, co mapujesz jako

/data i zwykle także /config w linuxserver/nextcloud).

- Plik bazy SQLite – najczęściej znajduje się w obrębie danych/configu Nextcloud (zależnie od Twojego mapowania).

- Konfigurację kontenera – np. plik

docker-compose.yml, zmienne środowiskowe, reverse proxy, cron.

Najprościej: wykonaj kopię katalogów mapowanych jako wolumeny (np. snapshot na poziomie systemu plików, kopia na NAS, tar na zewnętrzny dysk). Jeżeli masz możliwość snapshotów (ZFS/Btrfs/LVM) – to jest świetny moment, by z nich skorzystać.

Krok 2: Uruchom komendę dodającą brakujące indeksy

Gdy backup jest gotowy i kontener Nextcloud działa, przechodzimy do sedna. Oto komenda, którą warto wykonać przed większą aktualizacją:

docker exec -it -u abc nextcloud php /config/www/nextcloud/occ \

db:add-missing-indices

Ta komenda uruchamia narzędzie occ wewnątrz kontenera i zleca Nextcloud sprawdzenie brakujących indeksów w bazie oraz ich utworzenie (jeśli to możliwe). W wielu przypadkach dostaniesz informację o tym, jakie indeksy zostały dodane, albo że nic nie trzeba robić.

Co oznaczają flagi i elementy komendy?

Krok 3: Zinterpretuj wynik i upewnij się, że wszystko przebiegło poprawnie

Jeśli wszystko pójdzie dobrze, zobaczysz komunikaty o dodanych indeksach lub informację, że brakujących indeksów nie znaleziono. Warto po tym kroku:

- rzucić okiem na logi Nextcloud,

- sprawdzić panel administracyjny (sekcja ostrzeżeń/konfiguracji),

- odczekać chwilę, jeśli baza jest duża (tworzenie indeksów może trwać).

Dopiero po tej operacji przechodź do standardowej procedury aktualizacji kontenera (pull nowego obrazu, restart, ewentualne migracje).

Co zrobić, jeśli komenda zwróci błąd?

Błędy zdarzają się rzadko, ale warto mieć plan działania. Oto najczęstsze scenariusze i szybkie kroki naprawcze:

- Kontener nie działaJeśli

docker exec zwraca błąd typu „Container … is not running”, najpierw upewnij się, że Nextcloud jest uruchomiony:

- sprawdź

docker ps,

- zobacz logi kontenera:

docker logs nextcloud,

- uruchom kontener ponownie i dopiero wtedy wykonaj komendę OCC.

- Zła nazwa konteneraGdy komenda wskazuje, że nie ma takiego kontenera, sprawdź nazwę w

docker ps i podmień w poleceniu.

- Problemy z uprawnieniamiJeśli w logach pojawiają się błędy zapisu lub dostępu do plików, najpierw upewnij się, że uruchamiasz polecenie jako właściwy użytkownik (

-u abc). W obrazach linuxserver to zazwyczaj właściwy wybór. Jeśli masz nietypową konfigurację PUID/PGID, sprawdź, czy mapowania wolumenów mają poprawne prawa dostępu.

- Błąd ścieżki do OCCJeżeli dostaniesz komunikat, że plik

/config/www/nextcloud/occ nie istnieje, możliwe że:

- używasz innego obrazu niż linuxserver/nextcloud,

- Twoja struktura w kontenerze jest inna.

Wtedy wejdź do kontenera i sprawdź, gdzie leży occ:

docker exec -it nextcloud sh

a następnie zlokalizuj plik (np. find / -name occ 2>/dev/null) i dostosuj ścieżkę w komendzie.

- Sprawdź logi Nextcloud i logi konteneraJeśli błąd jest „aplikacyjny” (np. problem z bazą, lockami, trybem maintenance), zajrzyj do:

- logów kontenera:

docker logs nextcloud,

- logu Nextcloud (w zależności od konfiguracji zwykle w

/config/www/nextcloud/data/nextcloud.log lub analogicznym miejscu w wolumenie).

Uwaga: Jeśli Twoja instancja jest intensywnie używana (wielu aktywnych użytkowników), rozważ wykonanie tego kroku w oknie serwisowym. Dodawanie indeksów potrafi chwilowo zwiększyć obciążenie bazy.

Dlaczego warto robić to regularnie (i czemu „przed aktualizacją” ma znaczenie)?

Możesz zapytać: „Skoro to tylko indeksy, to czemu mam robić to przed aktualizacją, a nie po?”. Dwa powody:

- Minimalizujesz ryzyko kumulacji zmian. Jeśli po aktualizacji coś zacznie działać gorzej, nie wiesz, czy to wina migracji wersji, nowych funkcji, czy brakujących indeksów. Robiąc indeksy wcześniej, izolujesz zmienną.

- Zwiększasz szansę na płynny start po update. Po aktualizacji Nextcloud może uruchomić procesy, które natychmiast zaczną intensywnie odpytwać bazę. Jeśli indeksy już są, unikasz „zimnego prysznica” wydajnościowego.

W praktyce to mały rytuał administracyjny, który warto dodać do checklisty. Zwłaszcza jeśli prowadzisz blog techniczny i chcesz promować dobre nawyki: backup, sanity-check bazy, dopiero potem aktualizacja.

Podsumowanie

Wydajność Nextcloud po aktualizacji nie zawsze psuje się spektakularnie. Częściej „siada po cichu”: trochę wolniej tu, trochę wolniej tam — aż w końcu zaczyna przeszkadzać. Brakujące indeksy w bazie danych (także w SQLite) to jeden z najbardziej niedocenianych powodów takiego zachowania.

Dobry nawyk administracyjny wygląda tak:

- Backup (zawsze).

occ db:add-missing-indices w działającym kontenerze.- Dopiero potem aktualizacja Nextcloud (pull + restart + weryfikacja).

To prosta procedura, a potrafi realnie poprawić stabilność i wydajność po kolejnych wydaniach.

Twoja kolej

Masz za sobą aktualizację Nextcloud, po której instalacja zaczęła działać wolniej? A może komenda db:add-missing-indices uratowała Cię przed długim wieczorem z logami?

Napisz w komentarzu, jak wygląda Twoja checklist aktualizacji Nextcloud w Dockerze, jakie problemy spotkałeś i jak je rozwiązałeś. Jeśli artykuł okazał się pomocny, udostępnij go komuś, kto też administruje Nextcloud. I jeśli chcesz dostawać podobne praktyczne poradniki – zasubskrybuj bloga, bo regularnie publikuję sprawdzone procedury i rozwiązania „z pola walki”.

G

Tagi:

Docker,

konteryzacja,

Linux

Podczas aktualizacji Nextcloud działającego w kontenerach Docker często pomija się jeden istotny element: indeksy bazy danych.

Podczas aktualizacji Nextcloud działającego w kontenerach Docker często pomija się jeden istotny element: indeksy bazy danych.